Seperti yang pernah saya singgung pada postingan sebelumnya, memberikan aplikasi untuk layanan e-money merupakan pilihan yang bisa dibilang beresiko. Apalagi untuk proses top-up. Masalahnya tentu pada aspek security dari layanan ini tentunya.

Sebelum terlalu dalam (karena waktu juga yang belum ada), mari kita coba dulu apakah aplikasi ini benar-benar bekerja sesuai yang dijanjikan.

Prosesnya cukup mudah:

- Registrasi terlebih dahulu, seperti halnya layanan online, pengguna harus mendaftarkan e-mail & set password

- NFC ON

- Tap kartu pada handset

- Aplikasi akan memunculkan informasi saldo terakhir, setelah itu muncul denominasi nilai top-up yang bisa dipilih

- Setelah memilih denom, user akan diminta untuk input nomor kartu ATM, expiry date, & CVV kartu

- Selanjutnya proses authentikasi 3DS seperti biasa kode OTP akan dikirim melalui SMS; perlu dicatat bahwa tipe SMS yang dipergunakan adalah class-0, sehingga pesan OTP hanya muncul sebagai pop-up dialog pada handset Android. Menyebabkan user harus benar-benar mengingat nilai OTP yang dikirim, untuk selanjutnya diinputkan dalam aplikasi (sebenarnya hanya menampilkan tampilan web 3DS-nya Bank Mandiri)

- Setelah proses 3DS selesai, user diharuskan untuk melakukan tap ulang kartu e-money pada handset; di sinilah proses top-up saldo offline kartu dilakukan

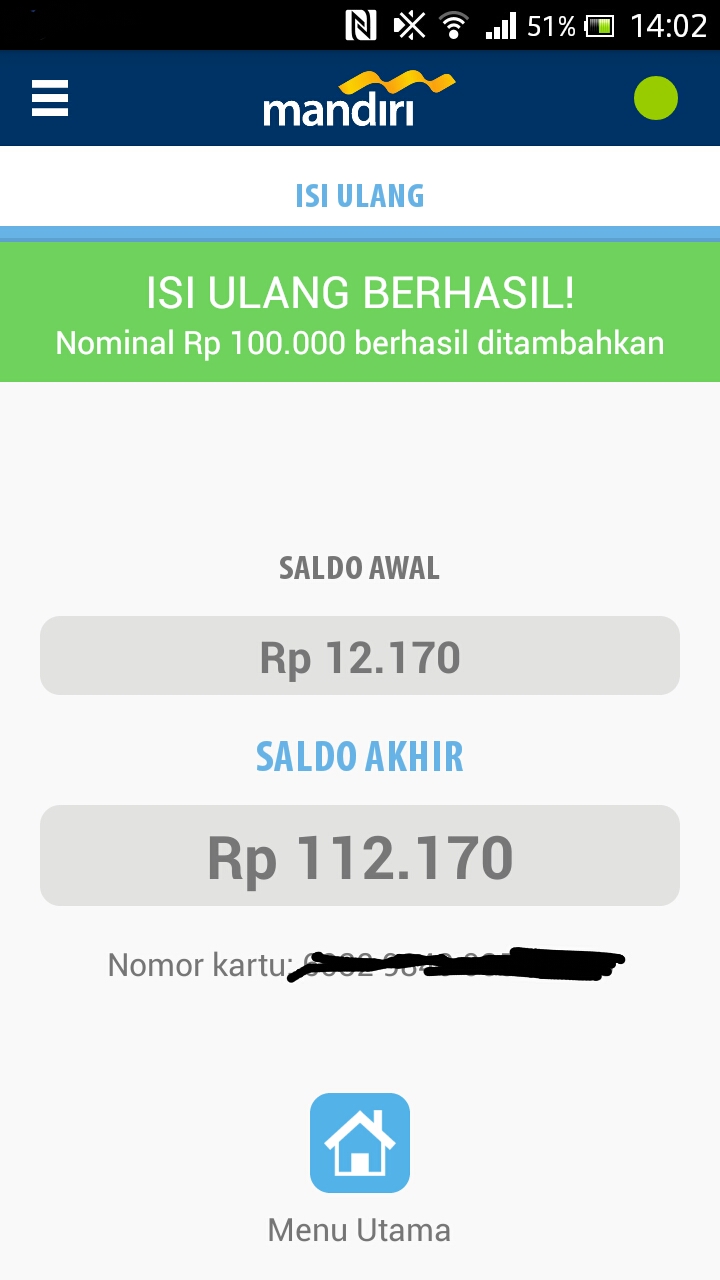

- Dan notifikasi akan muncul bahwa saldo e-money sudah terkredit; notifikasi juga dikirim melalui e-mail

Setelah mencoba sendiri, rasanya aplikasi ini layak mendapat acungan jempol karena,

- Berjalan sesuai dengan yang diharapkan

- Inovasi layanan e-money pertama di Indonesia yang memperbolehkan mekanisme top-up melalui mobile device milik user

Lalu bagian analisa security-nya?

Seperti anda memiliki dompet kemudian diberikan sebuah alat khusus untuk melakukan cetak uang asli. Walaupun harapan penyedia layanan adalah anda hanya akan bisa melakukan cetak uang sejumlah uang yang anda miliki di rekening bank, namun adakah kemungkinan untuk menerobos batasan ini?

Teknis..

Untuk sementara berikut analisa sekilas saya:

- Aplikasi pure Java — tidak ada native code seperti aplikasi cek saldo e-money

- Tidak ada proteksi khusus terhadap command APDU — khususnya APDU untuk cek saldo yang jika pada aplikasi cek saldo e-money diproteksi sedemikian rupa dengan native code

- Command-command APDU di-populate dari server — ada kemungkinan sebuah celah yang memungkinkan attacker menganalisa komunikasi command APDU dari server ke kartu melalui aplikasi ini

Poin terakhir saya coba gali lagi, tentunya dengan tetap mempertahankan kerahasiaan jika memang celah ini benar-benar bisa dipergunakan.

Wasalam.

[UPDATE 2015/03/11]

Baru sempat nulis lagi.

Analisa terkait otorisasi dengan server (mmhh.. lebih tepat server-server) menunjukan security sudah solid, kemungkinan sudah pernah dilakukan penetration testing sebelumnya.

Di sisi lain pada aplikasi ini sebenarnya ada sebuah “feature” yang seharusnya tidak diperlukan untuk sebuah aplikasi dalam environment production. Berikut salah satu informasi yang bisa diextract dari “feature” ini:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 |

{ "body" : " {"error_code":0, "message":null, "activity_id":"c1de1df6-d075-4473-a519-332bf5319357", "end":false, "send_to_nfc":true, "nfc_message":"00D600101080110914A0860125021503CC54F2FFFF", "card_number":null, "balance":0.0, "success":true}", "status_code" : 200 } |

Tenang, APDU command-nya ngga bisa diplayback kok — sudah dicoba sebagai bagian dari test, karena ada proses otorisasi sebelumnya yang melibatkan validasi value dari kartu dan server. Jika penasaran, ini adalah contoh data dari server pada saat top-up sejumlah Rp100.000. Terlihat APDU yang dikirim ke kartu memiliki nilai hexstring .. A0 86 01.. (0x0186A0h = 100000).

Mungkin perlu belajar Differential Power Analysis 😀

Masukan saya untuk Bank Mandiri/vendor-nya:

- Hilangkan saja “feature” ini — pada environment SIT/UAT boleh saja sebagai bagian proses debugging; namun untuk production? bisa menjadi celah untuk exploit

- Encrypted JSON? — mungkin dengan cara yang sama menggunakan RSA seperti password pada saat login?

Demikian sementara analisa dari saya.

[UPDATE 2016/01/07]

Akhirnya ada yang mencoba melakukan attack dan berhasil (menurut pengakuannya — saya belum melihat dokumentasi attack ini dilakukan). Sesuai dengan analisa pertama saya bahwa memberikan fasilitas debug/logging pada aplikasi production (sebelumnya saya hanya menyebut “feature“, karena toh sudah ada yang menulis secara detil di blog) memberikan kemudahan attacker melakukan analisa alur program, terlebih lagi protokol komunikasi yang dipergunakan.

Sebagai catatan sekaligus disclaimer: dalam tulisan ini tidak dimaksudkan untuk melakukan proses reverse engineering untuk tujuan komersil. Dan seluruh review terkait aplikasi dan desain sistem dalam tulisan blog ini dibatasi sedemikian rupa sehingga hal-hal sensitif terkait HAKI maupun ide kreatif tidak dilanggar. Jika tidak berkenan silakan contact melalui comment maupun e-mail.